题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

在网络设备的连接访问方式中,下面哪一项属于带外管理方式()。

A.本地控制台登录方式

B.SSH远程登录方式

C.Telnet远程登录方式

D.HTTP访问方式

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.本地控制台登录方式

B.SSH远程登录方式

C.Telnet远程登录方式

D.HTTP访问方式

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“在网络设备的连接访问方式中,下面哪一项属于带外管理方式()。”相关的问题

更多“在网络设备的连接访问方式中,下面哪一项属于带外管理方式()。”相关的问题

A.在这种场景下防火墙会给客户端分配IP地址

B.建立L2TP隧道后,用户不可正常访问Internet

C.客户端设置的参数要与防火墙上设置的参数相匹配

D.客户端应对双机虚拟地址发起拨号连接

A.采用专线连接,点到点的传输

B.利用已有的计算机与通信网络设备,除完成一般的通信任务外,增加EDI的服务功能

C.世界上最大的计算机网络

D.采用电子化的方式,通过网络系统在计算机应用系统之间直接地进行信息业务交换与处理

A.如果设置的访问频率阈值过低,则会无法识别出扫描行为

B.如果设置的访问频率阑值过高,则会产生较多的误报,将正常的访问流量阻断

C.对于端口扫描可以通过设置访问频率闽值的方式去防御

D.如果其源P访问其他IP地址或端口的速率超过了设置的访问频幸调值,则将此行为视作扫描行为,并将目的IP加入黑名单阻断扫描

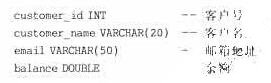

在MySQL的webstore数据库中创建一个客户表customers,它包含的字段及数据类型如下:

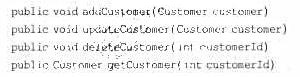

编写程序采用DAO模式设计访问数据库,定义Dao接口获得数据库连接对象,定义CustomerDao接口,其中包含下面方法:

编写CustomerDao接口的实现类CustomerDaoImpl。编写测试程序测试DAO接口各种方法的使用。

下列卡环形式中属Ⅱ型卡环的是下列哪一项

A.三臂卡环

B.回力卡环

C.RPA卡环

D.倒钩卡环

E.延伸卡环

A.在呼伦贝尔退化带的对面,蒙古草原的草高度在1米左右,那里有上万只黄羊在活动

B.在中蒙10公里宽的边境线上,草依然保留几年前的高度,但那是无人活动区

C.过度放牧所形成的沙漠化土地占到29.4%

D.采取大规模的休养生息方式来缓解人类生产对生态环境的压力

A.管理员可以通过AAA管理用户对资源的使用

B.用户管理是一种基本的安全管理

C.用户管理可以控制用户可访问的资源

D.用户管理不可以控制某用户访问特定的资源